À savoir

- Depuis plusieurs années, le protocole NTLM (NT LAN Manager) est dans le viseur des experts en cybersécurité.

- L’éditeur de Windows a annoncé une stratégie progressive en trois phases visant à supprimer définitivement NTLM de ses environnements.

- ✔ Activer l’audit NTLM dès maintenant✔ Mettre à jour les applications internes✔ Former les équipes IT à Kerberos et aux auth modernes✔ Tester la désactivation NTLM en environnement de préproduction✔ S’inscrire dans une démarche Zero Trust.

Depuis plusieurs années, le protocole NTLM (NT LAN Manager) est dans le viseur des experts en cybersécurité. Jugé obsolète, vulnérable et inadapté aux menaces modernes, il est aujourd’hui officiellement condamné par Microsoft.

L’éditeur de Windows a annoncé une stratégie progressive en trois phases visant à supprimer définitivement NTLM de ses environnements.

Cette transition marque un tournant majeur pour les entreprises, les administrateurs systèmes et les équipes IT.

NTLM : un protocole hérité devenu dangereux

NTLM est un protocole d’authentification introduit dans les premières versions de Windows pour permettre l’accès aux ressources réseau. Bien qu’il ait évolué (NTLMv1, NTLMv2), il repose toujours sur des mécanismes cryptographiques aujourd’hui dépassés.

Pourquoi NTLM pose problème ?

- Vulnérable aux attaques Pass-the-Hash

- Exploitable via du relai NTLM

- Aucune authentification mutuelle

- Impossible à protéger efficacement dans des environnements modernes

- Souvent utilisé par des applications legacy mal maintenues

Résultat : NTLM est devenu une porte d’entrée privilégiée pour les ransomwares et les attaques latérales dans les systèmes Windows.

Pourquoi Microsoft met fin à NTLM maintenant

Microsoft pousse depuis longtemps l’adoption de Kerberos, bien plus robuste et sécurisé.

Cependant, NTLM restait activé par défaut pour assurer la compatibilité avec des systèmes anciens.

Aujourd’hui, face à :

- la multiplication des cyberattaques ciblant Active Directory,

- les exigences de conformité (ISO 27001, NIS2, Zero Trust),

- et la modernisation des infrastructures IT,

Microsoft a décidé d’accélérer la disparition de NTLM, avec un plan clair et progressif.

Le plan Microsoft en 3 phases pour éliminer NTLM

4

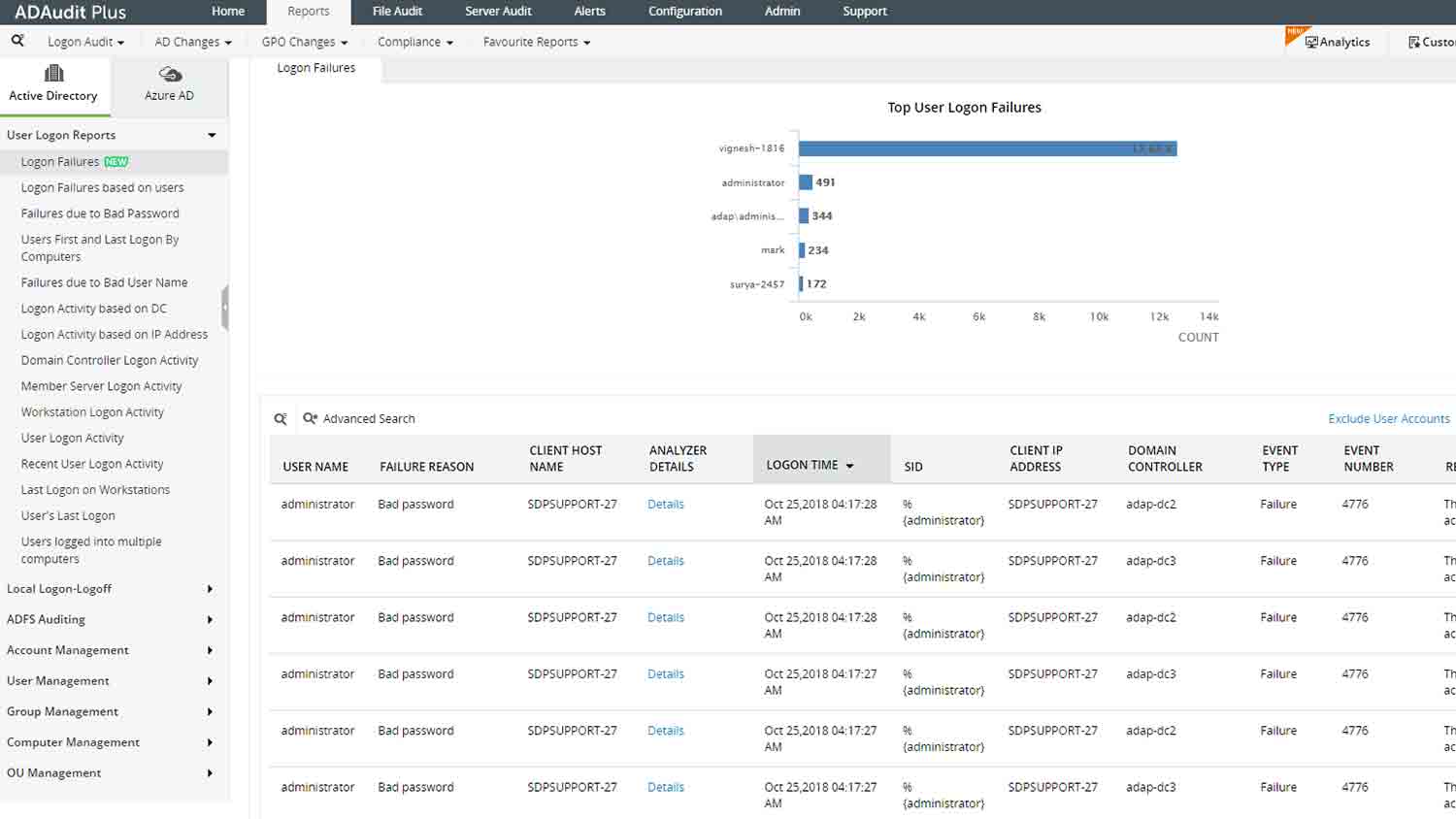

Phase 1 : Audit et visibilité (phase actuelle)

Objectif : comprendre où et comment NTLM est encore utilisé

Microsoft recommande aux entreprises de :

- Activer les journaux d’événements NTLM

- Identifier les applications, services et équipements dépendants

- Cartographier les flux NTLM internes et externes

👉 Cette phase est cruciale : désactiver NTLM sans audit préalable peut provoquer des pannes critiques.

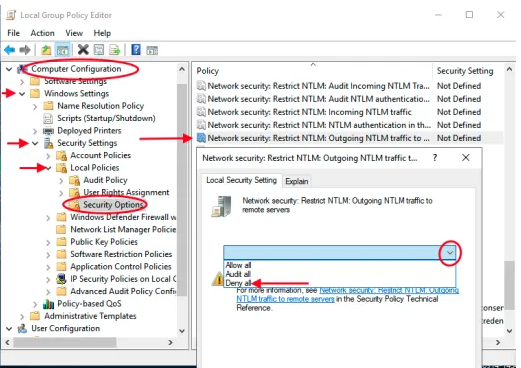

Phase 2 : Restriction progressive de NTLM

Objectif : réduire la surface d’attaque sans rupture brutale

Actions recommandées :

- Bloquer NTLM pour les comptes à privilèges

- Restreindre NTLM aux seuls serveurs indispensables

- Interdire NTLM vers l’extérieur (NTLM outbound)

- Forcer Kerberos dès que possible

À ce stade, NTLM devient une exception contrôlée, plus une norme.

Phase 3 : Désactivation totale de NTLM

Objectif final : supprimer NTLM de l’environnement Windows

Dans cette phase :

- NTLM est désactivé par défaut

- Les systèmes doivent utiliser :

- Kerberos

- Certificats

- Authentification moderne (Azure AD, Entra ID)

- Les applications non compatibles doivent être :

- mises à jour

- remplacées

- isolées

Microsoft a clairement indiqué que NTLM n’a plus vocation à exister à long terme dans Windows.

Quels impacts pour les entreprises et les DSI

Impacts techniques

- Applications legacy à corriger ou remplacer

- Scripts anciens utilisant NTLM

- Équipements réseau ou imprimantes incompatibles

- Dépendances cachées dans Active Directory

Impacts organisationnels

- Nécessité d’un audit de sécurité

- Coordination entre IT, sécurité et métiers

- Planification de la transition sur plusieurs mois

Bonnes pratiques pour anticiper la fin de NTLM

✔ Activer l’audit NTLM dès maintenant

✔ Mettre à jour les applications internes

✔ Former les équipes IT à Kerberos et aux auth modernes

✔ Tester la désactivation NTLM en environnement de préproduction

✔ S’inscrire dans une démarche Zero Trust

NTLM et Zero Trust : une incompatibilité totale

Le modèle Zero Trust repose sur :

- l’authentification forte,

- l’identité vérifiée,

- le contrôle continu des accès.

NTLM, par conception, ne répond à aucun de ces principes.

Sa disparition est donc une étape indispensable vers une cybersécurité moderne.

La fin de NTLM n’est pas une simple mise à jour technique :

c’est un changement structurel majeur dans la sécurité des environnements Windows.

Avec son plan en trois phases, Microsoft laisse le temps aux entreprises de s’adapter, mais le compte à rebours est lancé.

Les organisations qui anticipent aujourd’hui éviteront des failles critiques demain.